تعريف الـ DDOS Attacks وطرق الحماية منها

في عصر التكنولوجيا الرقمية، أصبحت هجمات حجب الخدمة الموزعة ( DDoS Attacks) تشكل تهديدًا خطيرًا يمكنه تعطيل المواقع الإلكترونية وإلحاق خسائر جسيمة. لذا، من الضروري تبني استراتيجيات فعّالة لحماية الأنظمة والشبكات من هذه الهجمات. في هذا المقال، سنستعرض أبرز الطرق والأساليب لمكافحة هجمات DDoS، لضمان استمرارية عملك الرقمي وسلامة بياناتك.

ما المقصود بالـDDoS ؟

هي اختصار لـ (Distributed Denial-of-Service Attack) وهي مجموعة من الهجمات التي تتم عن طريق إرسال سيل من البيانات غير اللازمة للموقع عن طريق أجهزة مصابة ببرامج (في هذه الحالة تسمى DDoS Attacks) ومن خلالها قد يتمكن (الهاكرز) من مهاجمة المواقع عن بعد؛ ومن خلالها أيضًا يمكن إسقاط الموقع حيث إن إرسال تلك البيانات بشكل كثيف يسبب الضغط الكبير على الموقع ويُصبح من الصعب وصول المستخدمين إلى الموقع.

طرق الحماية من هجمات الـ DDoS Attacks :

-استخدام خدمة CloudFlare المجانية؛ وبإمكانك حجز خطط مدفوعة لزيادة مستوى الحماية؛ حيث تستطيع CloudFlare منع وصول الهجوم إليك عن طريق فحص وفلترة الترافيك القادم إلي موقعك.

لكن هناك مشكلة، وهي أن CloudFlare قد تحتاج لبعض الوقت لتميز حجم الترافيك القادم بهذا الشكل طبيعيًا أم هجومًا.

- قم بشراء Bandwidth، وهي كمية البيانات المرسلة والمستقبلة، وكلما كانت مساحة الـ Bandwidth كبيرة تكون أفضل في استقبال كميات كبيرة من البيانات وتخزينها.

الطرق الفعالة للحماية من هجمات حجب الخدمة DDoS

هجمات حجب الخدمة شديدة الخطورة وتعد الأكثر خطورة وسط العديد من الهجمات السيبرانية بمختلف أنواعها، لذا للحماية من DDoS Attacks ومعرفة كيف يمكنك التقليل من خطر التعرض لهجمات DDoS، ينبغي عليك اتباع النقاط التالية:

- تطبيق تقنيات توزيع الحمل (Load Balancing): وهو يساعد في توزيع حركة المرور من خلال عدة خوادم، مما يقلل الضغط على خادم واحد ويجعل الهجمات أقل فعالية.

- استخدام نظام كشف التسلل ومنع التهديدات (IDS/IPS): حيث إنها تساهم في رصد وحماية موقعك الإلكتروني من الاختراق قبل أن تصل إلى الشبكة.

- استخدام شبكات توصيل المحتوى (CDN): حيث يتم تخفيف آثار الهجوم بسبب توزيع المحتوى على العديد من الشبكات العالمية.

- الاستفادة من مزودي خدمات الحماية من DDoS: مثل ديموفنف التي تستخدم أساليب متطورة للحماية من DDoS Attacks وتطبق تقنيات متقدمة لتصفية حركة المرور وحجب الهجمات قبل أن تصل إلى الشبكة المستهدفة.

- تكوين الجدران النارية والبروكسيات بشكل مناسب: من خلال إعدادها بحيث تكون قادرة على فلترة الحزم المشبوهة والحد من الهجمات.

كيف يمكن للـ Bandwidth مساعدتك في حماية موقعك من هجمات الـ DDoS Attacks؟

لنفترض أن هناك 10 آلاف حاسوب، وكل حاسوب يرسل 1 ميجا من البيانات إلى موقعك، مما يعادل 10 جيجا من البيانات التي تضرب السيرفر الخاص بك في كل ثانية، مما يسبب حركة مرور ويبطئ من سرعة استجابة موقعك؛ ولكن إن كانت مساحة الـ Bandwidth كبيرة فإن هذا سيحمي موقعك من هذه المشكلة.

وبعد أن عرفت المقصود بالـ DDoS Attacks وكيف تحمي موقعك من التعرض لتلك الهجمات، ابدأ في تنفيذ هذه الطرق حتى لا يسقط موقعك في أي لحظة.

وسوف نذكر في المقالات القادمة طرقًا أخرى للحماية من البطء والسقوط أمام زوار موقعك.

تعرف بالتفاصيل كيف تحمي موقعك الإلكتروني من الاختراق؟

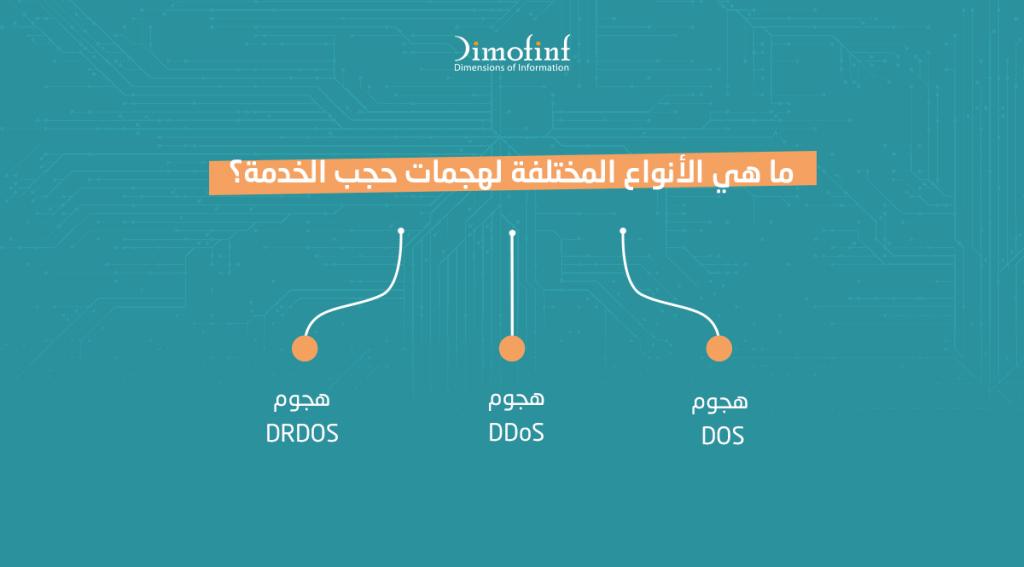

ما الأنواع المختلفة لهجمات حجب الخدمة؟

هجمات حجب الخدمة وأشهرها DDoS، هي الأخطر لذا يجب الحماية من DDoS فورًا، حيث إنها تهاجم السيرفرات المركزية أو الشبكات، وذلك من خلال تعطيل النظام بشكل كامل عبر استنفاد موارده المختلفة.

ويمكننا تقسيم أنواع حجب الخدمة حسب عدد الأجهزة المستخدمة المهاجمة، وهي كالتالي:

- هجوم DOS: ويعمل على إغراق النظام بعمليات وهمية وحجب الخدمة وذلك من خلال الهجوم بجهاز واحد.

- هجوم DDoS: وهو ما يعرف بهجوم حجب الخدمة الموزع، ويتم الهجوم فيه من خلال أكثر من جهاز، حيث يتم استخدام حركة مرورية كبيرة تكون على شكل بوتات bots.

- هجوم DRDOS: وهو يشبه هجوم DDoS Attacks ولكن يقوم المهاجم بإرسال طلبات مزيفة إلى جهات خارجية، حيث يتم تزوير عنوان IP المرسل في الـ Headers واستبداله بعنوان الضحية، مما يدفع هذه الجهات إلى الرد على الطلبات، وفي هذه الحالة يتم إرسال الردود إلى الضحية مما يؤدي إلى تضخيم الهجوم وتوقف استجابة الموقع أو الشبكة.

![]()

اختصاراً الفرق بين Dos و DDoS هو أن الـ dos هو هجمة تتم عن طريق جهاز كمبيوتر واحد وخط إنترنت واحد، بينما

الـddos تتم عن طريق أكثر من جهاز كمبيوتر وأكثر من خط إنترنت من جميع أنحاء العالم.

ويمكننا تصنيف الهجمات بناءً على الجزء المستهدف إلى الأنواع التالية:

- الهجمات الحجمية: وهي التي تعتمد في عملها على إرسال كميات هائلة من الحزم (Packets) بهدف تعطيل حركة مرور البيانات ووصولها إلى خدمة محددة، وهي المطلوب تعطيلها، حيث يتم ذلك عبر مصدر واحد أي باستخدام هجوم DOS، أو من خلال مصادر متعددة (هجوم DDoS/DRDOS).

- هجمات البروتوكول: وهي تهاجم جدران الحماية وأنظمة الأمان التي تكون بين السيرفر والمتصفح وذلك بغرض استنزاف جميع موارد الخادم عبر إرسال أوامر بروتوكول له تكون وهمية.

- هجمات طبقة التطبيقات: أو ما تعرف بـ (Application Layer) وهي تستهدف جميع الخدمات الموجودة في طبقة التطبيقات وذلك في نموذج (IOS)، وفيه يتم إغراق السيرفر بآلاف الطلبات في نفس الوقت؛ وتستهدف أيضًا الخوادم الأخرى مثل DNS و FTP، كما تقوم بسرقة البيانات الموجودة على تلك الخوادم من خلال التسلل إليها.

الأدوات المستخدمة لتنفيذ الـ DDoS attack :

يوجد بعض الأدوات التي يستخدمها المخترقون لتنفيذ هجماتهم، ومنها

(Low Orbit Ion Cannon LOIC, Apache Killer, R-U-Dead-Yet, SlowLoris)

إرسال التعليق